A informação é um recurso que move o mundo, atualmente podemos considerar que informação é muito mais do que um conjunto de dados, visto que, informação hoje é um dos nossos bens mais preciosos, por isso, nossas informações devem ser protegidas como qualquer outro ativo de bens e valor.

Quando falamos de segurança da informação dentro das organizações não é muito diferente.

Com o frequente uso de computadores nas mais diversas organizações, todas as informações importantes passaram a se concentrar em um único lugar. Este acúmulo de informações criou um alerta para a segurança informação. Visto que, informações importantes estão frequentemente suscetíveis a ataques das mais variadas formas.

Nas organizações as informações devem ser protegidas por meio de políticas e regras. Dentro deste contexto os regulamentos (políticas normas e regras) de segurança da informação tem o papel principal de estruturar o uso da informação dentro da organização para que não aconteça o mau uso da informação.

Segurança da informação

Segundo Beal segurança da informação é o processo de proteção das informações contra ameaças protegendo assim sua integridade, disponibilidade e confiabilidade. Já a “ISO/IEC 17799:2005 em sua sessão de introdução define como “a proteção da informação de vários tipos de ameaças para garantir a continuidade do negócio, minimizar o risco ao negócio, maximizar o retorno sobre os investimentos e as oportunidades de negócio”.

Podemos entender assim que segurança da informação tem como principal objetivo proteger os ativos de informação contra as ameaças a sua integridade dentro das organizações com a finalidade de garantir a continuidade dos negócios com a redução dos riscos a integridade total dos dados.

A informação faz parte de nosso cotidiano tanto no ambiente profissional quanto no pessoal. No meio profissional as informações são de extrema importância para tomada de decisões. Por este motivo a informação é um assunto muito importante, pois atinge todos os indivíduos e os negócios dentro de uma organização.

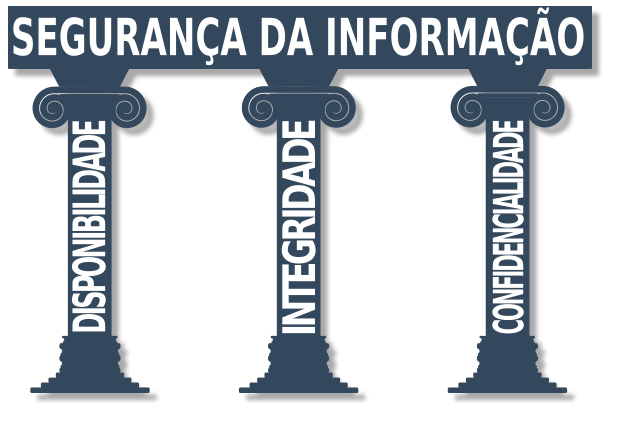

A segurança da informação precisa garantir 3 pilares fundamentais, são eles: a confidencialidade, a integridade e a disponibilidade esses requisitos são considerados os princípios da segurança da informação.

Pilares segurança da informação

• Confidencialidade: Atualmente a competitividade das empresas estão nas informações que elas detêm. Para isso, existem métodos que garantem a confidencialidade das informações e que não impedem o acesso delas por pessoas autorizadas. Os requisitos de confiabilidade são manipulados pelo nível das informações.

• Integridade: A integridade é um requisito vital para garantir os dados e informações processadas, transmitidas pelos sistemas de informação. O valor de uma informação está na fiabilidade. Qualquer alteração, por menor que seja, pode comprometer a integridade de um grande volume de dados e

informações, assim podendo causar enormes prejuízos. Para isso são necessários sistemas de validação, que podem ser automáticos ou manuais, de acordo com o grau de importância das informações. Um exemplo, podem ser aplicados processos de revisão, por amostras, da integridade dos dados. A

integridade é de suma importância para a recuperação de informações perdidas.

• Disponibilidade: O acesso à informação por pessoas permitidas é essencial

para o prosseguimento das atividades da empresa. Obter a informação, mas não puder acessá-la no momento que se precisa dela, é igualmente a não ter nenhuma informação. As medidas de segurança dos dados e informações devem possuir aspectos que permitam o acesso aos mesmos no momento

necessário. É muito importante empregar o acesso à informação juntamente com a conservação da confidencialidade dela. As formas de segurança utilizadas não poderão exibir os dados para o acesso por pessoas não autorizadas e não deverão restringir o acesso pelos permitidos.

Seja o primeiro a comentar