Fala rapaziada, beleza?

Hoje venho dar continuidade no assunto iniciado no post Criptografia – Conheça o Básico sobre Criptografia, e irei explicar um pouco sobre chaves de criptografia simétricas e assimétricas. Como sempre, irei tentar simplificar o assunto o máximo possível.

Como informei no post anterior, a criptografia é utilizada para tornar uma mensagem indecifrável, de maneira a qual só pessoas autorizadas possam decifrá-las. A autorização é fornecida através da chave de criptografia.

Para facilitar a explicação, compare os dados trafegados com uma porta com trinco, onde a porta destrancada simboliza o dado em texto puro, e a porta trancada simboliza o dado criptografado. Seja para trancá-la ou destrancá-la, se faz necessário o uso de chaves apropriadas para o trinco, certo? É aqui onde a brincadeira começa…

Chave Simétrica

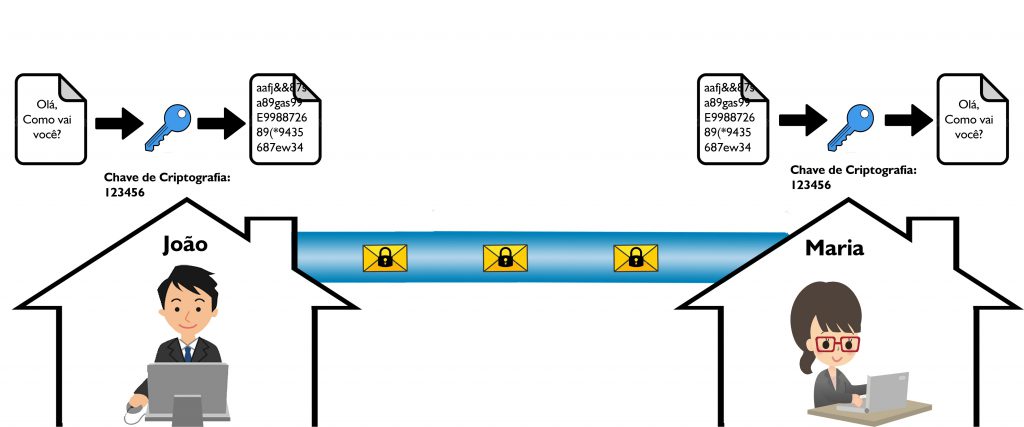

A chave simétrica faz o uso de uma única chave, tanto para criptografar o dado, quanto para descriptografá-lo. Então vamos usar um exemplo onde o João preciso enviar dados criptografados para Maria. Ambos devem ter a mesma chave de criptografia.

Antes de enviar os dados, João utilizará sua chave para criptografá-los. Maria, assim que receber os dados, irá utilizar a mesma chave para descriptografá-los.

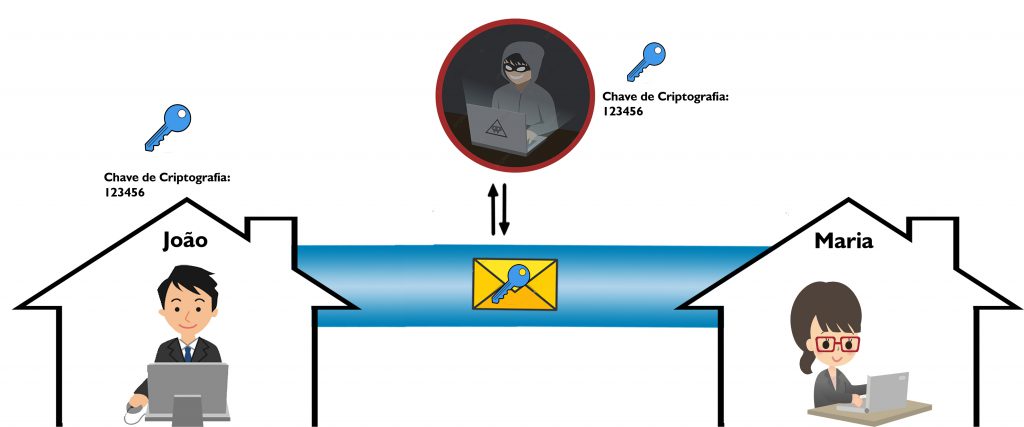

O problema da chave simétrica está em sua distribuição. Pois imagine que o João tenha criado a chave e precisa que ela seje entregue para Maria. Para isso, a chave é enviada através da rede em texto puro.

Como a chave será enviada em texto puro, ela corre o risco de ser capturada no meio do caminho, assim possibilitando que uma pessoa não autorizada tenha acesso a chave.

Chaves Assimétricas

As chaves assimétricas são um pouco mais confusas. Elas são pares da chaves complementares chamadas de chaves públicas e chaves privadas. Vamos lá…

Chave Pública – Será utilizada somente para criptografar os dados

Chave Privada – Será utilizada somente para descriptografar os dados.

Todo dado criptografado com chave pública só poderá ser descriptografada pela chave privada do mesmo par.

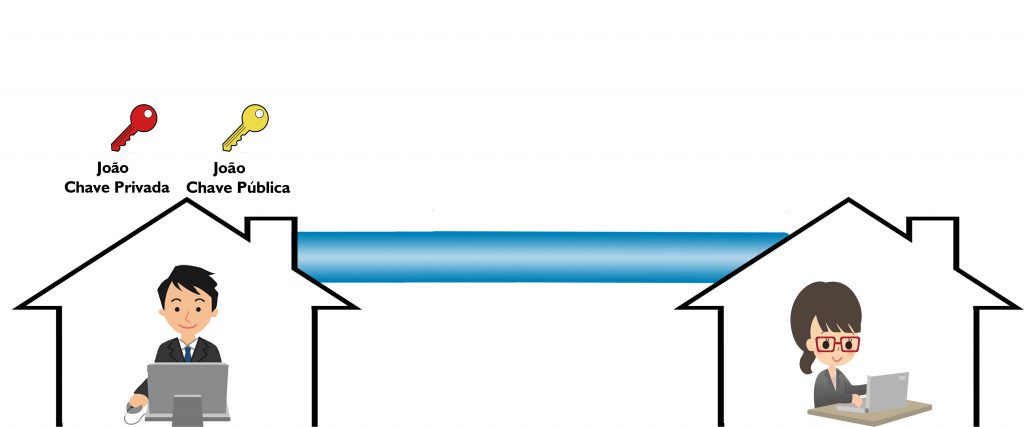

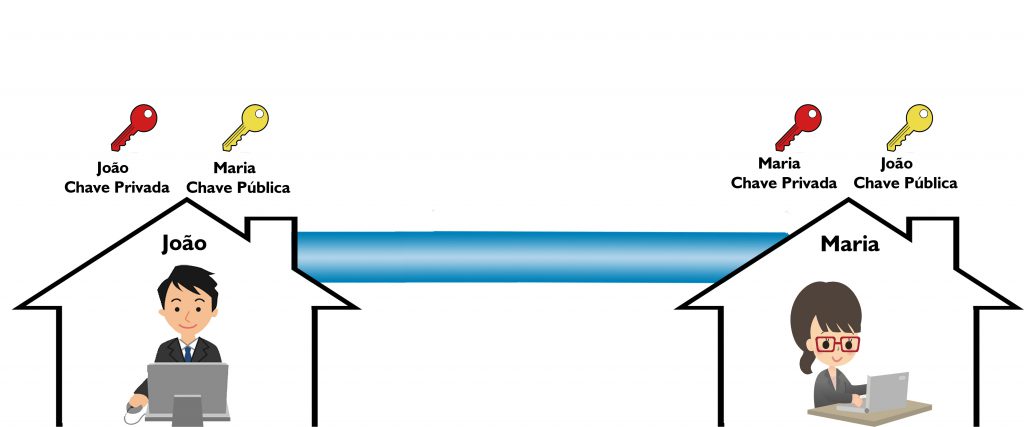

Imagine o mesmo exemplo usado para chave simétrica, onde João e Maria precisam trocar dados criptografados. Antes de envio dos dados, João irá gerar as 2 chaves, uma pública e outra privada.

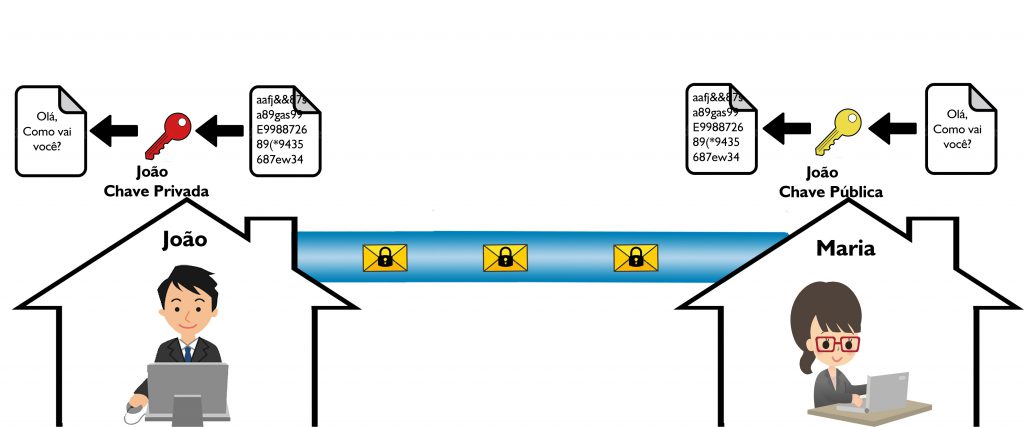

Após gerar as chaves, João irá enviar a sua chave pública para Maria, chave essa que Maria irá utilizar para criptografar os dados destinados ao João. Quando os dados chegarem, João utilizará sua chave privada para descriptografá-los.

A chave pública é enviada em texto puro pela rede, assim como a chave simétrica. Porém mesmo que a chave pública do João seja capturada no caminho, a única maneira de descriptografar os dados criptografados pela chave pública do João, é com a sua chave privada, então o João nunca deverá distribuir sua chave privada.

Certo, e se o João quiser enviar dados criptografados para a Maria? Bem, nesse caso a Maria deverá gerar seu par de chaves, assim como João. Assim ambos podem trocar dados criptografados sem problemas.

Meio confuso? Juro que me esforcei para simplificar rs.

É isso pessoal, no próximo post “Criptografia – Como funciona o HTTPS”, irei explicar um pouco como o HTTPS utiliza chaves simétricas e assimétricas para seu funcionamento.

Espero que tenham gostado, e até a próxima.

3 Trackbacks / Pingbacks