Na quarta-feira dia 19 de agosto de 2021, as Lojas Renner sofreu um ataque de ransomware (sequestro de dados) que comprometeu todos os seus sistemas online, site, pagamento e até as lojas físicas. Os atacantes estavam exigindo quase 1 Bilhão de reais para o resgate dos dados.

Em Junho a empresa JBS sofreu o ataque e pagou 11 milhões de dólares para o resgate dos dados.

Esse tipo de ataque cresce a cada ano, pois acontece o que chamamos de dupla extorsão, onde o atacante faz a copia dos dados antes de criptografar, e caso a empresa responda que não vai pagar para descriptografar e vai apenas restaurar o backup, o atacante então ameaça divulgar os dados na internet, o que pode fazer com que a empresa pague multa ao órgão regulador (Uma multa que pode chegar a até 50 Milhões)

A empresa então fica refém, ou ela paga pela recuperação ou ela paga para a não divulgação dos dados.

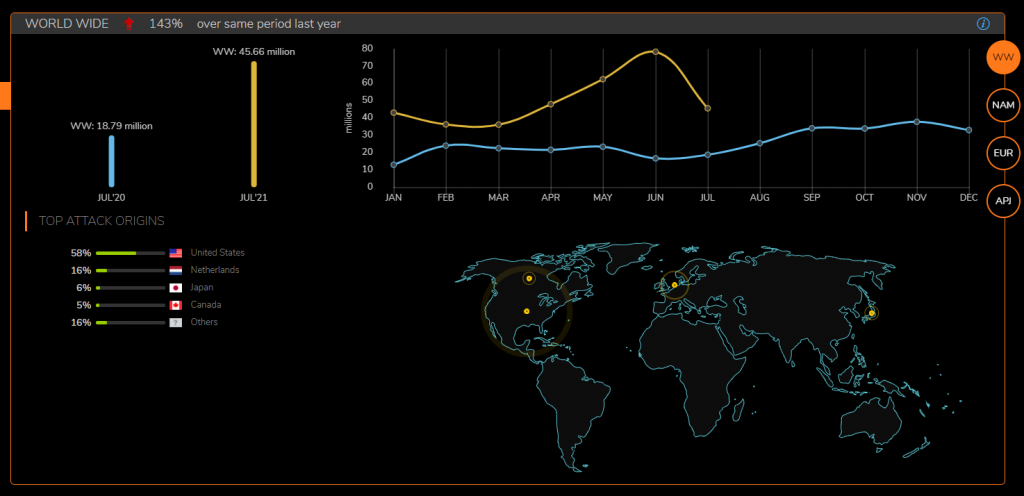

Um relatório da Sonicwall, mostra que ataques ransomware cresceram 369% de 2020 para 2021 e só o Julho de 2021 teve um aumento de 143% em relação ao mesmo período no ano passado:

A primeira coisa que devemos reconhecer é a eficiência da equipe de T.I da Renner, 48 horas para reparar o acesso é um tempo excelente, isso mostra a qualidade dos profissionais que estão lá. Para quem não é da área de tecnologia isso pode parecer muito tempo, mas a verdade é que são tantas tarefas para serem executadas que esse caso deveria se tornar um case de sucesso.

Vamos ver alguns passos que devem ser tomados para se recuperar de um ataque desse:

1º Passo = Isolar os sistemas comprometidos

Primeiro passo é isolar os sistemas comprometidos e sistemas críticos, o ransomware procura maneiras de se alastrar pela rede e nem sempre infecta todos os servidores ou serviços, sendo assim a partir do momento que for identificado o ransomware isole os servidores contaminados e os servidores críticos da empresa. O jeito mais simples de fazer isso é desligar completamente o servidor.

Isole os servidores críticos, mesmo que apenas um servidor simples ou desktop for comprometido. A prevenção nesse caso é o melhor remédio.

2º Passo = Identifique a Origem

Descobrir a origem da infecção ajudará na tomada de decisão, verificar as logs de firewall, descobrir qual foi o primeiro servidor que foi infectado ou qual processo que o usuário fez que acabou infectado. Descobrir, isolar e conter o avanço do ransomware é essencial antes de iniciar a retomada da operação.

Já houve casos de foi restaurado o backup e os servidores voltaram a ser infectados porque o malware ainda estava circulando na rede.

3º Passo = Execute o Plano de Continuidade de Negócios

O plano de continuidade de negócios serve para voltar a operação em caso de desastres, normalmente o plano de continuidade protegem os sistemas mais críticos da empresa para ter um mínimo de operação possível para uma empresa não ficar parada.

Uma empresa parada gera prejuízos de várias formas, nota fiscal não sai, entrega acaba atrasando, sofrem multas por não entregar. Pior ainda quando se trata de uma área essencial, como Hospital, fornecimento de energia e etc.

Hoje em dia qualquer empresa moderna não pode ficar parada, um plano de continuidade de negócios pode amenizar o impacto desses desastres. Um exemplo disso é ter seus servidores locais e uma réplica deles na Nuvem, assim que acontecer o desastre os servidores na nuvem são acionados e a operação volta a funcionar.

4º Passo = Comunique a Autoridade Nacional de Proteção de Dados

Em caso de vazamento de dados pessoais, as empresas são obrigadas por lei a informar aos titulares dos dados o ocorrido, também necessário informar a Autoridade Nacional de Proteção de dados e o que estão fazendo para contornar o problema.

Esse processo deverá ser concentrado em um DPO ou Encarregado dos dados, que fará todo o meio de campo entre todos os envolvidos.

5º Passo = Resturar Backup

Se não conseguiu conter o ataque, acionar o plano de contingência ou identificar a origem para limpar os servidores, ultimo passo é restaurar o backup (que pode demorar muito tempo dependendo da quantidade de dados) e assumir que perderá informações. Isso pode dar um retrabalho para operação e até prejuízos financeiros.

Se não conseguir de nenhuma forma recuperar os dados e perde-los fará um prejuízo financeiro irreparável, o jeito será negociar com o atacante (algo que não recomendo). Antes de pagar o resgate, peça uma garantia no momento da negociação, envie um dado e solicite o retorno descriptografado (dado integro), talvez essa é uma maneira de se cercar para não levar um prejuízo maior ainda.

Apesar de não ser o recomendável, e as empresas não assumirem que pagaram pelo resgate dos dados, sabemos que pelos bastidores que isso já ocorreu em grandes empresas, pois a elas não estavam preparadas para essa situação. (Se nunca houvesse pagamento de resgate, esse tipo de ataque não cresceria a cada ano)

O menor prejuízo é evitar e ter planos de resposta a incidentes como esse, caso contrário você ficará refém da situação e dos bandidos virtuais (cybercriminoso). As empresas normalmente são negligentes em cyber segurança e não investem adequadamente nessa área, pois acreditam que isso nunca acontecerá com elas.

Os números dizem o contrário e se você não quer ter um prejuizo no futuro o melhor é se preparar para essa situação.

Nos vemos nos próximos posts

Até mais 😉

Seja o primeiro a comentar